Resumen

- La ciberseguridad protege los activos digitales de una empresa con el fin de mantener la Confidencialidad, la Integridad y la Disponibilidad (Tríada CIA).

- No es cosa de una sola herramienta. Combina tecnologías, procesos, concienciación y una verdadera cultura de seguridad.

- Hoy el mayor reto no es solo frenar los ataques, sino responder rápido, reducir errores humanos y dar una buena respuesta ante las vulnerabilidades que surjan.

La ciberseguridad es el conjunto de prácticas, tecnologías y procesos que se usan para proteger sistemas, redes, aplicaciones, dispositivos y datos frente a accesos no autorizados, alteraciones, robos o interrupciones del servicio. Es decir, la ciberseguridad se encarga de que la información siga siendo fiable, privada y accesible siempre que haga falta.

En un entorno donde casi todas las empresas dependen de sus sistemas para vender y funcionar, hablar de ciberseguridad ya no es algo aislado del departamento de IT. Ahora significa hablar de negocio, reputación y privacidad de datos. Por eso la visión que se valora cada vez más en el sector es aquella que entiende cómo se ataca, se detecta y se responde ante situaciones reales.

Definición de Ciberseguridad

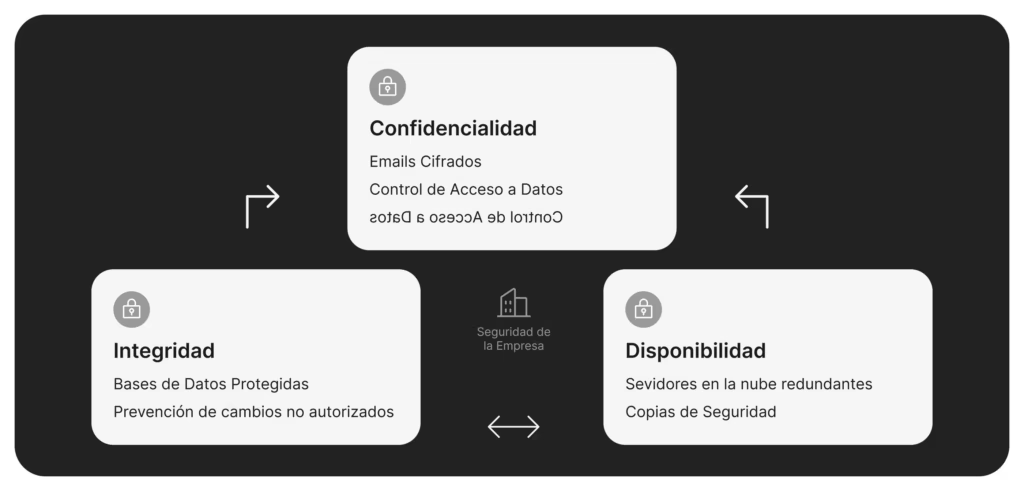

Cuando hablamos de ciberseguridad, un marco muy útil para entenderla es la Tríada CIA: Confidencialidad, Integridad y Disponibilidad. No es otra definición más, sino una forma de ordenar y jerarquizar qué se protege y por qué. Pero, ¿qué entendemos por cada una de estas 3?

Confidencialidad

Se refiere a controlar quién puede acceder a la información, asegurando que solo lo haga quien debe, ni más ni menos.

Integridad

La integridad trata de que los datos se mantengan correctos y sin alteraciones, evitando cambios no autorizados o manipulaciones.

Disponibilidad

La “A” viene del inglés Availability. Esta tercera pata de la ciberseguridad consiste en que sistemas y datos estén accesibles cuando se necesitan, sin caídas ni interrupciones en momentos críticos.

Una vez entendidas las 3 bases teóricas sobre las que se cimienta la ciberseguridad, es momento de ver sus aplicaciones prácticas: proteger activos digitales como bases de datos, correos, credenciales, aplicaciones o infraestructura cloud. Y aquí es donde entra también la privacidad de datos, porque cualquier fallo no es solo técnico, sino que además tiene un impacto directo en clientes, empleados y como consecuencia en el negocio.

La importancia de la ciberseguridad

Es muy fácil entender lo importante que es la ciberseguridad cuando un incidente provoca una paralización de una parte del negocio. Pero ahí ya es tarde y el daño ya está hecho. Es importante entender que un ataque puede congelar las ventas, bloquear accesos, filtrar datos o comprometer la confianza de los clientes. Y no hablamos de un problema técnico aislado. Hablamos de incidencias con repercusión real que termina afectando a ingresos, al cumplimiento normativo y a la reputación.

Y no podemos pasar por alto que un gran porcentaje de las amenazas actuales entran por el factor humano. ENISA (European Union Agency for Cybersecurity) sitúa la ingeniería social y el phishing entre los puntos de entrada más relevantes, lo que explica por qué la concienciación del equipo pesa tanto como las herramientas. De ahí que las empresas más experimentadas y maduras trabajen la ciberseguridad como un hábito y no como un parche mágico y puntual.

Tipos de soluciones de ciberseguridad

Podemos agrupar las diferentes soluciones de ciberseguridad en cuatro bloques bastante claros:

Preventivas

Son las que buscan que el problema ni siquiera llegue a ocurrir. Aquí entran cosas como el firewall o la autenticación multifactor (MFA), que se encargan de poner barreras antes de que alguien consiga acceder.

Detectivas

Y como no siempre se puede evitar todo, es importante tener soluciones detectivas. Estas se centran en detectar lo que ya está pasando. Un SOC (Security Operations Center) o los sistemas de monitorización entran dentro de esta categoría, ayudando a identificar actividad sospechosa lo antes posible.

Correctivas

Una vez que el incidente ya ha ocurrido, es momento de actuar. Las soluciones correctivas buscan, como bien indica su nombre, contener, mitigar daños y recuperar la normalidad. El objetivo es devolver a su estado elementos tan importantes como las copias de seguridad o los planes de respuesta.

Organizativas

Aquí no hablamos tanto de tecnología, sino de cómo se lleva a cabo la gestión de todo lo anterior. Políticas, auditorías o gestión de vulnerabilidades que ayudan a que la seguridad tenga sentido y no sea solo “poner herramientas” por poner.

Soluciones de Ciberseguridad

Hoy en día la ciberseguridad no se basa en una sola herramienta, sino en combinar diferentes capas que se complementan entre sí. Podemos dividirlas en dos grandes bloques: las soluciones del día a día y las más avanzadas que aportan una visión más global y estratégica.

Soluciones técnicas (protección directa)

Son aquellas que actúan directamente sobre los sistemas, los datos y los accesos. Podrían verse como la primera línea de defensa y son las que utilizamos en nuestro día a día para protegernos a una escala más superficial.

Firewall

Conocido como “cortafuegos”. Actúa como una barrera que controla qué tráfico entra y sale, bloqueando accesos no autorizados o dando aviso de aquellos dudosos.

Antivirus

Se encarga de detectar y eliminar todo tipo de software malicioso antes de que pueda afectar a sistemas o datos.

Cifrado o encriptación

Protege la información para que, aunque alguien acceda a ella, no pueda entenderla sin la clave adecuada.

Autenticación multifactor (MFA)

Añade una capa extra de seguridad al acceso. Por medio de una combinación de varios factores como contraseña, dispositivo o biometría. Frecuentemente utilizamos la 2FA (Autenticación de 2 factores) cuando intentamos acceder desde el ordenador al correo y nos solicita aprobar el acceso desde el móvil.

Copias de seguridad

Son duplicados de información que permiten recuperarla en caso de pérdida, ataque o fallo del sistema.

Segmentación de red

Divide la red en partes para limitar el alcance de un posible ataque y evitar que se propague.

Soluciones avanzadas y de gestión

Aquí ya no hablamos solamente de la protección del día. Aquí hablamos de entender, controlar y mejorar la seguridad de forma continua.

SOC

Por las siglas, Security Operations Center. Es el centro de operaciones de seguridad donde se monitoriza todo en tiempo real. Tiene como misión detectar y responder a incidentes cuanto antes.

Auditoría técnica y de cumplimiento

Este tipo de auditoría sirve para revisar cómo está montada la seguridad, además de detectar fallos y asegurarse de que se cumplen las normativas y las buenas prácticas.

Gestión de vulnerabilidades

Se centra en identificar debilidades antes de que se exploten y priorizar qué corregir primero para reducir riesgos reales.

Amenazas y ataques más comunes

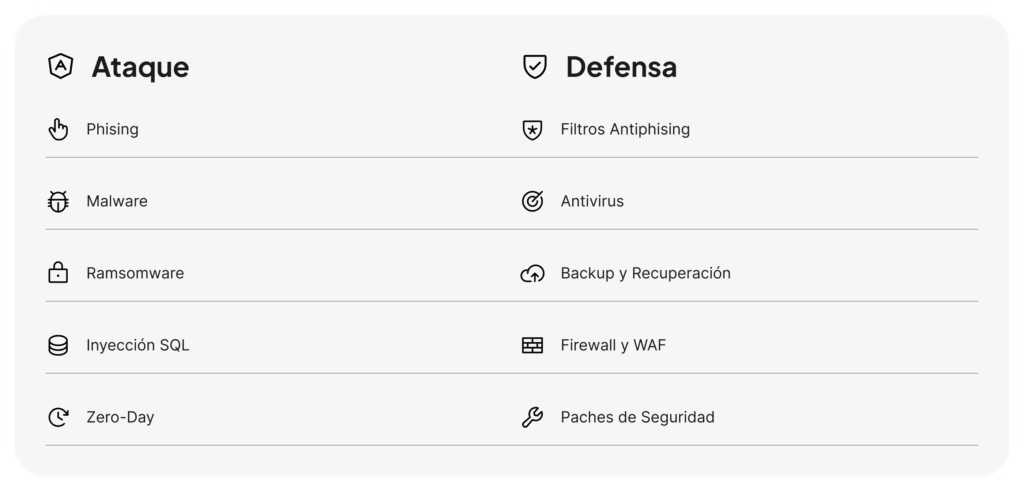

Entre las más conocidas y que casi todo el mundo ha escuchado alguna vez está el Malware. Es un término general para referirse a todo tipo de software malicioso que busca atacar la confidencialidad, integridad o disponibilidad de un sistema. Dentro de ese grupo, el Ransomware es especialmente crítico ya que este bloquea o cifra archivos para exigir un rescate.

Otro clásico es el Phishing, una técnica basada en ingeniería social que suplanta a una entidad legítima para robar credenciales, dinero o acceso. Es fácil de entender si vemos que su origen está en la palabra “fishing”, pescar. El atacante busca “pescar” a incautos con el fin de perpetrar el ataque o el robo.

También sigue siendo muy relevante, por desgracia, la Inyección SQL. Este tipo de vulnerabilidad permite manipular consultas a base de datos cuando una aplicación concatena entradas de usuario sin control. Es como si en vez de responder a una pregunta, alguien colara instrucciones dentro de la respuesta para manipular el sistema. Es especialmente peligroso porque puede saltarse logins y acceder a datos sensibles.

A todo esto se le suman las vulnerabilidades Zero-day. Estos hacen referencia a fallos que el fabricante todavía ni conoce y pueden ser explotados desde el “día cero” porque aún no hay un parche que los solucione.

Si buscas ampliar información sobre estas amenazas, puedes consultar los recursos de ciberseguridad de INCIBE.

| Amenaza | Qué compromete | Impacto en la Tríada CIA | Respuesta recomendada |

| Phishing | Credenciales y accesos | Confidencialidad y Disponibilidad | MFA, filtrado de correo y concienciación |

| Ransomware | Archivos y continuidad operativa | Disponibilidad e Integridad | Backups, segmentación, parcheo y respuesta a incidentes |

| Malware | Equipos, cuentas y datos | Confidencialidad, Integridad y Disponibilidad | Antivirus, EDR, cifrado y monitorización |

| Inyección SQL | Bases de datos y aplicaciones | Confidencialidad e Integridad | Validación, consultas parametrizadas y auditoría de código |

| Zero-day | Sistemas sin parche | Las tres dimensiones | Gestión de vulnerabilidades, SOC y defensa en profundidad |

Mejores Prácticas

Las mejores prácticas no suelen ser las que llaman más la atención, pero sí las que permiten reducir en un mayor % el riesgo. Hablamos de acciones como:

- Activar la Autenticación multifactor (MFA)

- Mantener los sistemas actualizados a la última versión

- Limitar privilegios innecesarios a usuarios

- Hacer copias de seguridad verificadas

- Aplicar cifrado de datos

Si a estas medidas, que deberían estar en el ADN de cualquier empresa que valore su ciberseguridad, se le suma una gestión de vulnerabilidades continua, revisiones de auditoría, filtrado de correos sospechosos, políticas claras de ciberseguridad y formación interna en estas materias, conseguimos una protección exponencialmente mayor.

La Open Worldwide Application Security Project (OWASP), dedicada a mejorar la seguridad del software, insiste en evitar consultas dinámicas inseguras y usar sentencias preparadas para reducir el riesgo de Inyección SQL. Y por encima de todo es importante trabajar la concienciación y la cultura de seguridad. De esta manera los equipos detectarán antes las señales y evitarán hacer clic donde no se debe. Invertir en formación es invertir en evitar fugas, ataques e incidencias futuras.

Desafíos futuros

Ya es algo que estamos viendo en la actualidad, pero en los próximos años, más pronto que tarde, vamos a ver cómo se potencia la protección debido a la complejidad de los entornos: infraestructuras híbridas, más dispositivos conectados, más dependencia cloud y ataques cada vez más automatizados. El reto no será solamente bloquear amenazas, sino dar una respuesta fugaz y reducir el tiempo entre detección y contención.

También habrá que equilibrar seguridad, experiencia de usuario y privacidad de datos. En paralelo, el mercado seguirá demandando, como ya lo hace en la actualidad, perfiles capaces de entender de redes, auditoría, defensa y ataque. Y no solo bastará con tener los conocimientos técnicos, sino que se demandará tener un criterio real de cara a influir en la toma de decisiones, algo muy alineado con la idea de formación aplicada que trabaja nuestro Máster en Ciberseguridad & IA.

FAQs

¿Ciberseguridad y seguridad informática son lo mismo?

No son lo mismo, pero se parecen mucho. La seguridad informática suele estar más centrada en sistemas y equipos, mientras que la ciberseguridad también engloba redes, identidad, procesos, personas, negocio y respuesta ante incidentes.

¿Un Firewall y un Antivirus son suficientes?

No. Son básicos y útiles, pero hoy no son suficientes. Deben ser parte de una protección más global y combinarse con la protección técnica con MFA, copias de seguridad, monitorización, auditoría y formación interna.

¿Por qué la autenticación multifactor (MFA) es tan importante?

Porque añade una segunda barrera en el caso de que una contraseña se vea vulnerada. El Instituto Nacional de Estándares y Tecnología (NIST) la considera como pieza clave frente a accesos no autorizados y el phishing.

¿Por dónde debería empezar una pyme?

Por los cimientos. La casa debe armarse por unas bases mínimas como: inventario de activos digitales, copias de seguridad, MFA, actualización de sistemas, formación en phishing, revisión de accesos y una primera auditoría para priorizar riesgos reales. Una vez esa base esté construida, tendrá sentido seguir planteando protecciones mayores ajustadas según las necesidades.